重要インフラへのサイバー攻撃、AIの脅威と対策は?StuxnetからAI攻撃まで:重要インフラを狙うサイバー脅威の最新動向

重要インフラを狙うサイバー攻撃は、AIの進化により劇的に高度化! 制御システムへの侵入、ランサムウェア攻撃、巧妙なフィッシング詐欺など、脅威は増大の一途を辿っています。AIが攻撃を加速させる中、AIを活用したセキュリティ対策が不可欠に。CloudbricWAF+やCybereasonEDRのような製品で、多層防御体制を構築し、AI時代の脅威から企業を守り抜け!

💡 重要インフラへのサイバー攻撃は巧妙化し、物理的被害につながるケースも。Stuxnetの様なマルウェアや、制御システムの脆弱性を突く攻撃が増加。

💡 AI技術の進化により、フィッシング攻撃の高度化、ランサムウェア攻撃の進化、脆弱性の自動発見など、サイバー攻撃は質・量ともに変化。

💡 AIを活用したセキュリティ対策が不可欠に。脅威インテリジェンス、EDR/XDRの自動化、ゼロトラストセキュリティなどが重要。中小企業もAI対策を。

本日は、重要インフラを脅かすサイバー攻撃について、最新の情報と対策を詳しく解説していきます。

まずは、重要インフラを取り巻く現状について見ていきましょう。

重要インフラへの脅威:過去の事例と現状

重要インフラへのサイバー攻撃、何が脅威?

制御システム不正操作、大規模停電などの物理被害。

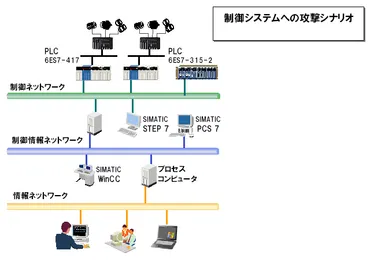

本章では、重要インフラに対するサイバー攻撃の歴史と現状を解説します。

2010年のStuxnetの出現から、現在までの攻撃事例と、その背後にある脅威について掘り下げていきます。

✅ Stuxnetは2010年7月中旬に出現した、シーメンス社製ソフトウェアを標的とするWindows PCに感染するマルウェア。

✅ インシデント情報活用フレームワーク検討 WGが、Stuxnetに関する公開情報を調査し、レポートにまとめた。

✅ Stuxnetは複数の脆弱性を悪用し、マイクロソフトからはその対策となるセキュリティ更新プログラムがリリースされた。

さらに読む ⇒日本シーサート協議会出典/画像元: https://www.nca.gr.jp/info/stuxnet.htmlStuxnetは、制御システムを標的とした最初の本格的なサイバー攻撃として、その後の攻撃に大きな影響を与えました。

この事例から、重要インフラの脆弱性と、その対策の重要性を改めて認識させられます。

近年、電力システムを含む重要インフラに対するサイバー攻撃が巧妙化しており、その脅威は現実のものとなっています。

ICTの導入拡大に伴い、重要インフラはインターネットに接続されていなくても、マルウェア感染や制御システムの不正操作のリスクが高まっています。

2010年のStuxnet以降、特にエネルギー分野への攻撃が増加し、ウクライナでの大規模停電のように、物理的な被害に繋がるケースも発生しています。

これらの攻撃は、制御システムの構成や運用業務に対する知識、脆弱性、ICT利用状況を悪用することで成功しています。

Stuxnetって、もう10年以上も前の話なんですね。今でも重要インフラへの脅威として語り継がれてるってことは、それだけインパクトがあったってことですよね。いやー、怖いな。

攻撃手法と脆弱性:制御システムへの侵入

制御システムのサイバー攻撃、どんな手口で被害が?

VPN不正接続、マルウェア感染など多岐に!

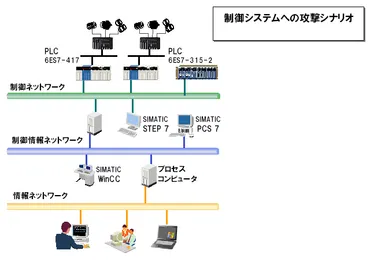

本章では、重要インフラへの攻撃手法と、その脆弱性について解説します。

IoT機器を狙った攻撃、サプライチェーン攻撃、制御システムの脆弱性など、具体的な手口を見ていきます。

公開日:2020/02/26

✅ IoT機器を狙ったサイバー攻撃は深刻化しており、情報セキュリティ機関は注意を呼びかけている。特に、サプライチェーン攻撃に対する警戒が必要である。

✅ JPCERT/CCは、2020年の脅威としてIoT機器への攻撃を挙げ、サプライチェーンリスクの増大を指摘している。また、IoT機器のセキュリティ対策の重要性を強調している。

✅ 攻撃者は、初期アクセスに脆弱なIoT機器を利用し、ランサムウェア攻撃などを行う可能性がある。企業はIoT機器のセキュリティ対策を強化し、サプライチェーン全体での対策を講じる必要がある。

さらに読む ⇒出典/画像元: https://www.itmedia.co.jp/news/articles/2002/26/news042.htmlVPNやUSBメモリを介した攻撃は、今もなお有効な手段として使われていることに驚きました。

可用性を重視するあまり、セキュリティ対策が遅れるという点も、非常に現実的な問題だと感じました。

サイバー攻撃の手口は、VPNへの不正接続やUSBメモリを介したマルウェア感染など多岐にわたります。

制御システムは、可用性を重視するあまり、アンチウイルスソフトの導入遅れやOSのパッチ適用不足により脆弱になりがちです。

攻撃者は、これらの脆弱性を突いて、情報漏えい、動作異常、さらには物理的被害といった様々な被害を引き起こしています。

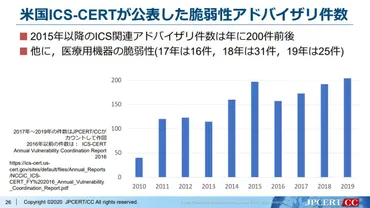

米国ICS-CERTのインシデント対応件数増加は、この脅威の拡大を如実に示しています。

えー、USBメモリとか、マジかよ!古いって思ってたけど、まだ効果あるんだ。うちの会社も気をつけないと!IoT機器のセキュリティも、もっと真剣に考えないとなー。

次のページを読む ⇒

AIが変えるサイバー攻撃。巧妙化・巧妙化する脅威に、AIで対抗!2025年にかけて急増する攻撃から、あなたの組織を守るために、今すぐ対策を。